حزمة npm خبيثة تنتحل هوية مثبت OpenClaw لنشر حصان راتزي وسرقة بيانات اعتماد نظام macOS

كشف باحثون أمنيون عن حملة ضارة متطورة تستهدف المطورين عبر سجل npm. تم تحديد حزمة تحمل اسم "@openclaw-ai/openclawai" تم تحميلها من قبل مستخدم "openclaw-ai" في 3 مارس 2026، على أنها مثبت مزيف لأداة OpenClaw للذكاء الاصطناعي. تم تنزيل الحزمة حتى الآن 178 مرة ولا تزال متاحة على السجل العام، مما يشكل تهديداً مستمراً. الاكتشاف الذي قامت به فريق أمن شركة JFrog يسلط الضوء على اتجاه مقلق لمهاجمي الفضاء الإلكتروني يستغلون مستودعات البرمجيات الموثوقة وسير عمل المطورين لتوزيع البرمجيات الخبيثة.

الحزمة الضارة مصممة هندسياً لنشر حصان راتزي كامل الميزات وإجراء سرقة واسعة للبيانات من أنظمة macOS المخترقة. وفقاً لتحليل JFrog، فإن البرنامج الضار، المعرّف داخلياً باسم "GhostLoader"، مصمم لجمع مجموعة واسعة من المعلومات الحساسة. تشمل هذه المعلومات بيانات اعتماد النظام، وبيانات المتصفح مثل ملفات تعريف الارتباط وسجل التصفح، وملفات محافظ العملات الرقمية، ومفاتيح SSH، وقاعدة بيانات Apple Keychain، وسجل محادثات iMessage. علاوة على ذلك، تنشئ الحزمة حصان راتزي مستمراً بقدرات تتيح الوصول عن بُعد للنظام، ونفق بروكسي SOCKS5، وحتى استنساخ جلسات المتصفح النشطة، مما قد يمكن المهاجمين من اختطاف جلسات الويب المصادق عليها.

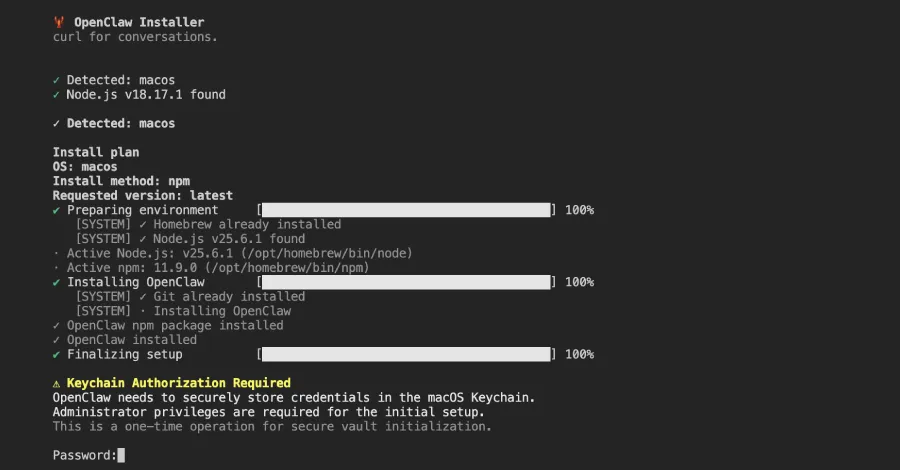

الهجوم يستخدم سلسلة تنفيذ متعددة المراحل يتم تشغيلها من خلال استغلال ذكي لوظيفة النص البرمجي `postinstall` في npm. عند التثبيت، يؤدي هذا التشغيل إلى أمر بإعادة تثبيت الحزمة بشكل عام (`npm i -g @openclaw-ai/openclawai`). يحدد ملف `package.json` الخاص بالحزمة خاصية `bin`، والتي تشير إلى `scripts/setup.js`. هذه الآلية تسجل النص البرمجي الضار بشكل فعال كأداة سطر أوامر يمكن الوصول إليها عالمياً باسم "OpenClaw". يعمل ملف `setup.js` كملف إسقاط في المرحلة الأولى، حيث يقدم للمستخدمين واجهة سطر أوامر مزيفة مقنعة للغاية مع أشرطة تقدم متحركة لمحاكاة عملية تثبيت برنامج شرعي.

بعد التثبيت المزيف، يعرض النص البرمجي مطالبة تفويض احتيالية لـ iCloud Keychain، وهي تكتيك هندسة اجتماعية كلاسيكي مصمم لخداع المستخدمين للتخلي عن كلمة مرور نظامهم. كما لاحظ الباحث الأمني في JFrog، ميئير بالاس: "الهجوم ملحوظ لجمع البيانات الواسع، واستخدامه للهندسة الاجتماعية لجمع كلمة مرور نظام الضحية، وتطور بنية البقاء والتحكم والقيادة الخاصة به." بالتزامن مع مطالبة كلمة المرور هذه، يسترد ملف الإسقاط حمولة مشفرة من خادم بعيد تحتوي على المراحل اللاحقة للبرنامج الضار.

بعد فك التشفير، يتم تنفيذ الحمولة النهائية التي تحتوي على حصان الراتزي الرئيسي. يتميز هذا البرنامج الضار بقدرات متقدمة تشمل تنفيذ الأوامر عن بُعد، ورفع وتنزيل الملفات، وإنشاء نفق بروكسي SOCKS5، وجلب معلومات النظام التفصيلية. الأكثر إثارة للقلق هو قدرته على استنساخ جلسات المتصفح الحية، مما يمنح المهاجمين وصولاً فعلياً إلى حسابات المستخدم المصادق عليها على الإنترنت دون علمهم.

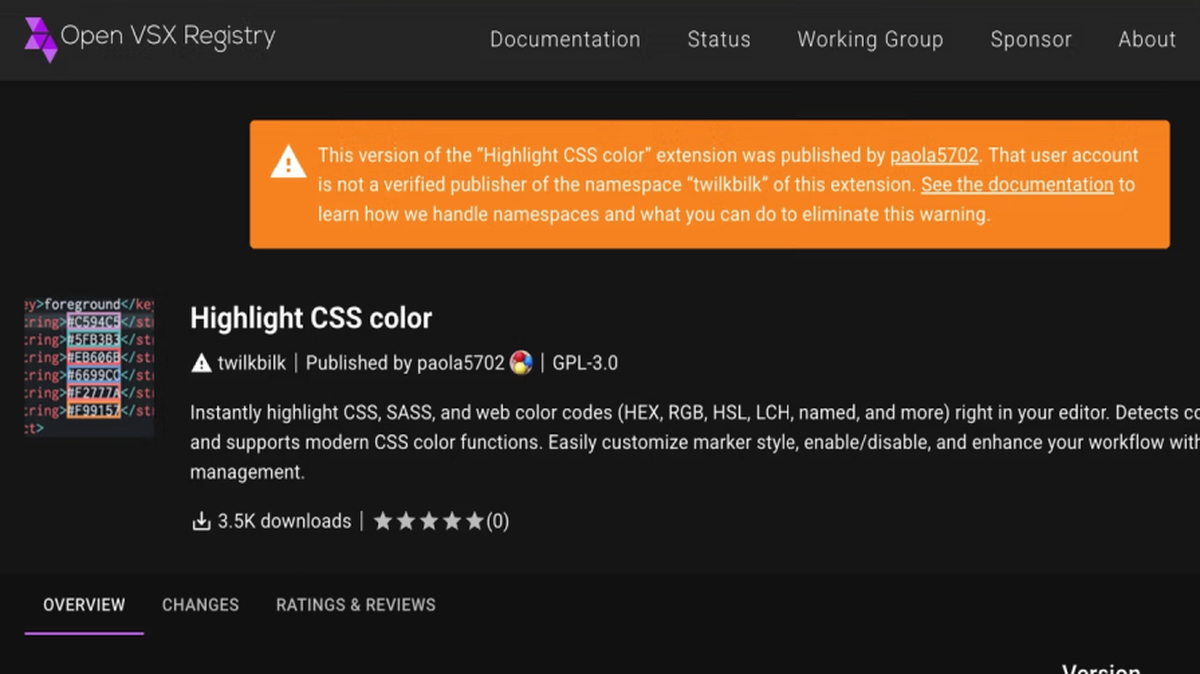

يؤكد هذا الحادث على أهمية اليقظة الشديدة عند تثبيت الحزم من المصادر العامة، حتى من المنصات التي تبدو موثوقة مثل npm. يجب على المطورين التحقق من ناشر الحزمة، ومراجعة التعليمات البرمجية المصدرية عند الإمكان، واستخدام أدوات الأمان المناسبة. لا تزال الحزمة الضارة نشطة، مما يسلط الضوء على الحاجة الملحة لعمليات فحص أمني أكثر صرامة وآليات استجابة أسرع داخل مجتمعات البرمجيات مفتوحة المصدر لحماية النظام البيئي من هذه التهديدات المتطورة.